|

gracias a Dios por este año mas de trabajo y bellos momentos, a nuestros amigos empresarios por permitirnos obtener esta experiencia que día a día adquirimos y nos hace ser los mejores consultores en tecnologías de Queretaro, que la vida nos permita muchos años mas

Los desarrolladores de Google Glass han presentado una aplicación que permite a los usuarios de las 'gafas inteligentes' tomar una foto con tan solo pensarlo.Según informa 'Time', los diseñadores afirman que MindRDR es el primer programa que permite administrar el dispositivo sin tocarlo.

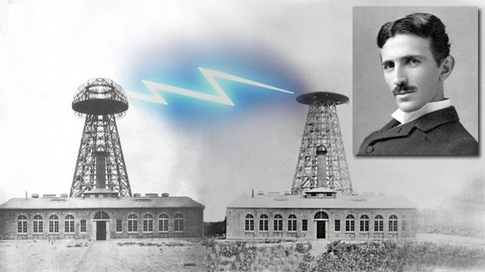

La versión actual de la aplicación utiliza un analizador adicional que capta la intensidad de las ondas que emanan del cerebro que, por su parte, varían dependiendo de la condición de la persona: relajación o concentración. La aplicación convierte esta información en comandos para el dispositivo electrónico y el usuario sólo tiene que tratar de concentrarse en ciertas cosas. El potencial de Google Glass en telequinesis es extenso De acuerdo con los desarrolladores, la aplicación permitirá a los usuarios operar el dispositivo de Google Glass cuando no hay una posibilidad de utilizar el botón o sistema de comando de voz. "Las oportunidades actuales de MindRDR se limitan a fotografiar y publicar fotos, pero el potencial de Google Glass en telequinesis es extenso", dice el director creativo del proyecto, Chloe Kirton. Según los autores de la aplicación, en el futuro esta será capaz de ayudar a las personas con ciertas enfermedades, como el autismo o la esclerosis múltiple, para interactuar con el mundo exterior.  Dos físicos rusos de Siberia han lanzado una campaña para recaudar los 800.000 dólares necesarios para completar el ambicioso proyecto de Nikola Tesla en el campo de la transmisión inalámbrica de energía eléctrica, la torre Tesla. Según los físicos rusos Serguéi Plejánov y Leonid Plejánov, la versión moderna de Wardenclyffe, o la torre Tesla, también conocida como 'transmisor planetario', permitirá "transmitir la energía a través de la Tierra a cualquier distancia en el planeta", lo cual ayudará a resolver muchos problemas tecnológicos. "¡Tesla tenía razón y estamos dispuestos a demostrarlo!", dicen los físicos, que acaban de lanzar una campaña en Indiegogo, el mayor sitio de recaudación de fondos del mundo, para reconstruir la torre Wardenclyffe en el otoño de 2014. Tesla creía que la torre podría transmitir energía de forma inalámbrica, pero este proyecto no demostró su viabilidad durante la vida del genial físico. Si Tesla estaba en lo cierto, algo que no dudan los físicos rusos, después de un profundo estudio del diseño de su torre, el proyecto podría proporcionar un sistema eficaz de distribución y transmisión de energía por todo el mundo. Y además se tratará de energía limpia. Leonid Plejánov y Serguéi Plejánov han pasado los últimos cinco años estudiando y modelando las notas y las patentes de Tesla para la torre y están seguros de que el proyecto es viable con los materiales y tecnología actuales. El principio detrás del diseño actual es que ya tenemos una fuente ilimitada de toda la energía que podemos necesitar: el sol. Un panel solar de 100.000 kilómetros cuadrados en un bonito, soleado desierto en alguna parte del mundo podría cubrir todas las necesidades de energía mundiales. El problema radica en la distribución de esa energía, puesto que los sistemas actuales presentan muchas fugas. La red de torres propuesta por Tesla fue diseñada para aprovechar la propia conductividad de la Tierra, la transmisión de energía a través de la tierra y la ionosfera con muy poco desperdicio. Una descripción detallada de cómo funciona una torre se puede encontrar aquí. Mientras la torre original de Tesla construida en Long Island pesaba 60 toneladas, el plan de los Plejánov es construir un prototipo de tan solo dos toneladas gracias a los avances en los materiales. La bobina de Tesla (un tipo de transformador resonante patentado por el científico en 1891) será de unos 20 metros de largo. fuente: http://actualidad.rt.com/ciencias/view/132992-rusia-proyecto-tesla-transmision-inalambrica-energia Ninguna de las 233 supercomputadoras estadounidenses ha logrado superar las capacidades de la unidad de supercomputación china Tianhe-2 ('Vía Láctea-2') en el año transcurrido desde que el dispositivo fue presentado. Así lo muestra el 'ranking' de las 500 máquinas electrónicas más productivas del mundo, recopilado por un grupo de expertos de la Universidad de Mannheim (Alemania) y dos entidades investigadoras de Estados Unidos. Ha sido presentado al público profesional este lunes en una conferencia en la ciudad alemana de Leipzig.

La supercomputadora china de rendimiento de operaciones matemáticas extremadamente rápida fue desarrollada por la Universidad Nacional de Tecnología de Defensa de China y la empresa Inspur. Opera a 33,86 petaflops (cuatrillones de cálculos) por segundo y es el doble de la perseguidora estadounidense más próxima, Cray Titan, del Laboratorio Nacional Oak Ridge, Tennessee. En junio del 2013 Tianhe-2 encabezó la lista, de las cuales 233 unidades fueron ensambladas y colocadas en territorio de EE.UU. Desde aquel entonces la lista de las diez supercomputadoras más potentes prácticamente no se ha alterado y el dispositivo chino sigue liderándola. La única excepción en lo que va del año de una obvia tendencia a la desaceleración del surgimiento de nuevos líderes en esta primera decena ha sido la supercomputadora estadounidense Cray XC30. A comienzos de este año fue instalada en uno de los recintos gubernamentales (las autoridades no especifican en el cuál) y ocupó la décima línea en el 'ranking', siendo diez veces menos veloz que la china. Según las autoridades chinas, Tianhe-2 se utiliza como una herramienta de investigación y educación. En totalidad, el gigante asiático cuenta con 76 supercomputadoras, casi tantas como las que tienen Reino Unido (30), Francia (27) y Alemania (23) juntas. Fuente: http://actualidad.rt.com/ciencias/view/131936-china-supercomputadora-mas-potente-mundo Un equipo de investigadores mexicanos de Sisoft ha logrado transmitir a velocidades increíbles archivos de audio, videos e internet a través de un espectro de luz emitido por lámparas de leds. Esta tecnología, llamada Li-Fi, es tan rápida que permite descargar, por ejemplo, una película entera en alta definición en tan sólo 30 segundos. De esta forma, Li-Fi se presenta como una alternativa al Wi-Fi, ya que su objetivo es potenciar la velocidad del proveedor de internet para ofrecer, entre otras cosas, una mayor seguridad en la transferencia de datos.

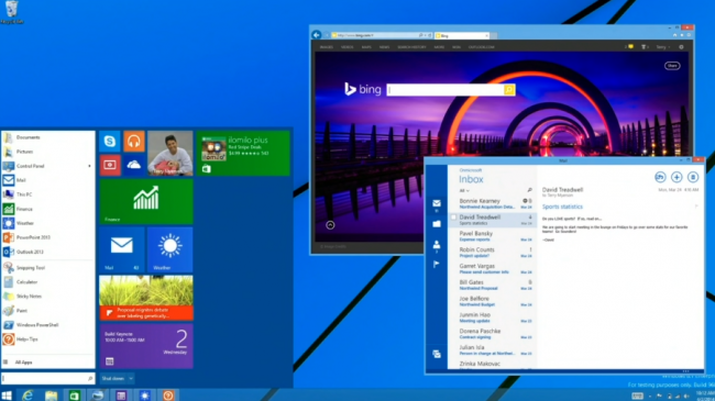

Según Arturo Campos, director general de la compañía, con esta nueva tecnología se busca ampliar el mercado, bajar los costes en los servicios de internet y aumentar en un 5.000% su velocidad. Una de las ventajas respecto al Wi-Fi es que no hay modo de 'hackearla' al transmitir la conexión a internet por señales ópticas de luz. Además, puede ser instalado en zonas de hospitales donde hay aparatos que utilizan radiación y que generalmente bloquean la señal de internet. Sin embargo, una desventaja figura entre toda su gama de utilidades: las ondas de luz usadas no pueden atravesar las paredes, por lo que internet no estará disponible en aquellas partes que no estén iluminadas por dicha luz. Desde la empresa afirman que en octubre se lanzará en México de manera comercial el servicio de internet ledcom, que funcionará a la velocidad de la luz. El objetivo es que un usuario pague el precio mínimo por un servicio de internet y utilice esta tecnología Li-Fi, el kit de emisor y receptor, para potencializarlo. Fuente: http://actualidad.rt.com/ciencias/view/132577-mexico-internet-rapido-luz-li-fi Existen trucos para facilitarnos la vida cuando hacemos alguna tarea o trabajo en nuestra computadora, estos son unos atajos los cuales debes conocer: 1. CAMBIAR MINÚSCULAS A MAYÚSCULAS Y VICEVERSA: Si quieres cambiar las minúsculas a mayúscula y viceversa, selecciona la palabra y presiona presionas Shift F3 y ¡LISTO! 2. CERRAR LA VENTANA AL INSTANTE: Típico, crees que tu jefe no está y te pones a checar “el feis” o… ¿por qué no? una página picante, entonces sientes que tu jefe se aproxima y con los nervios no alcanzas a cerrar la ventana que estás viendo. Si esto te suena familiar, esto puede salvarte de un regaño o de un momento bochornoso: Windows + L 3. PARA ABRIR PESTAÑAS QUE CERRASTE “SIN QUERER!: En caso de que por accidente hayas cerrado una pestaña que estabas usando, olvídate de buscar en el historial del navegador y soluciónalo así: Ctrl+Shift+T 4. SI SE TE BLOQUEA EL EQUIPO: Abres el Photoshop o algún otro programa “pesado”, y tu equipo colapsa, lo típico es que como animales empecemos a mentar madres mientras presionamos Ctrl + Alt + Supr. Ahórrate corajes, y mejor sigue este atajo: Ctrl+Shift+Esc 5. PARA PASAR DE UNA VENTANA A OTRA: Olvídate de usar el mouse para todo y guarda la energía de tus muñecas y manos para cuando ves el Golden Choice los fines de semana por la noche. Un atajo para pasar de una ventana a otra de tu escritorio es esta: WINDOWS:Alt+Tab 6. PARA COPIAR UNA DIRECCIÓN: Para seleccionar la dirección de la página que tienes abierta en tu navegador sólo usa estos comandos: WINDOWS:Alt+D 7. SI QUEREMOS REGRESAR AL ESCRITORIO: Si no quieras que descubran lo que estás viendo en la computadora, o si de plano quieres reorganizar lo que estás haciendo, de esta forma puedes regresar rápidamente al escritorio: WINDOWS:Windows+D ¡Usalo te facilitara la vida! Fuente: http://eslamoda.com/  La vuelta del menú inicio a Windows parece que no va a ser en la forma que muchos de nosotros sospechábamos: un añadido a lo que ya existía. Según informa Paul Thurrott, analista cercano al mundo Microsoft que tantas novedades ha adelantado, el menú de inicio reemplazará a la pantalla de inicio en Threshold (al que nos referimos como Windows 9 sin tener la certeza de que se llegue a llamar así). Los rumores acerca de las novedades que pueden venir o no de la mano de la siguiente actualización del sistema operativo de Microsoft: Windows 8.1 Update 2, y de la próxima versión mayor, con nombre en clave Threshold, han estado girando sobre varias posibilidades y características. Puede que la más llamativa sea la vuelta del menú inicio, aunque parecía estar descartada para Windows 8.1 Update 2 según la más reciente rumorología. De ser cierta la información publicada por Thurrott, el concepto de Start Screen de Windows 8 desaparecerá en el futuro Threshold, en favor de un menú de inicio que puede mostrarse a pantalla completa en sustitución de la actual pantalla de inicio. La opción de maximizar el menú inicio a pantalla completa parece que va a ser potestativa del usuario. En principio, cuando el sistema detecte un entorno de escritorio, arrancará con el aspecto clásico y el menú inicio tendrá un aspecto similar al actual de Windows 7, enriquecido con los iconosvivos del estilo Modern UI. En el entorno tablet el funcionamiento sería al contrario, arrancando el sistema con el menú inicio maximizado a pantalla completa. Esta información dota de sentido al hecho de que el menú inicio no aparezca en una actualización que podemos considerar "menor" y sí en una nueva versión del sistema operativo, porque el cambio de concepto y funcionalidad es de bastante calado. Fuente http://www.genbeta.com/  Google nos tenía muchas sorpresas preparadas para este Google I/O y de momento no están decepcionando. Uno de los principales anuncios ha sido algo que muchos estaban esperando: una nueva versión de Android. ¿Su nombre? De momento no sabemos cuál será el nombre definitivo pero sabemos cosas más sustanciales que su denominación. Android L es el nombre en clave de la nueva versión del sistema operativo móvil de Google para smartphones y tablets. ¿4.5 o 5.0? El tiempo lo dirá pero lo que ya sabemos es que esta actualización traerá un montón de novedades interesantes con ella. Posiblemente el mayor rediseño que ha hecho Mountain View hasta el día de hoy, con permiso del paso de Gingerbread a Ice Cream Sandwich.  La única finalidad de este malware es la de hacerse pasar por una aplicación de seguridad para verificar nuestra cuenta y utilizar eso para “colar” otra aplicación en nuestro móvil que será la encargada de monitorizar las comunicaciones con la página web de nuestro banco. Pero la funcionalidad de este troyano va más allá, ya que también es capaz de acceder los mensajes de texto. Esto es especialmente peligroso ya que actualmente, son muchas las entidades bancarias que utilizan este sistema para confirmar claves de acceso o realizar la verificación en dos pasos. El malware llega a nuestro terminal escondido en un correo electrónico, que utiliza la red social Facebook como cebo. Nos invita a verificar nuestra cuenta para evitar que sea cerrando, ofreciéndonos varias razones para hacerlo más creíble. Cuando el usuario accede al enlace proporcionado para hacer esto, llega a una página web donde se le solicita el número de móvil para verificar la cuenta. Captura de la web: Android y Windows Phone, los sistemas afectados Los dispositivos afectados por este problema de seguridad son Android y Windows Phone, quedando fuera por el momento iOS. Por lo tanto, debemos extremar las precauciones con los correos que recibimos, revisar concienzudamente el remitente y desconfiar de todo este tipo de correos que nos invitan a verificar nuestra cuenta.  La empresa de tecnología anunció este lunes que adquirió Titan Aerospace, un emprendimiento fundado en 2012 que fabrica drones de gran altitud e impulsados con energía solar. La compra es parte del nuevo impulso en Silicon Valley para encontrar formas de ofrecer servicio de internet a áreas marginadas, particularmente en el mundo en desarrollo. “Titan Aerospace y Google comparten un optimismo profundo sobre el potencial de la tecnología para mejorar el mundo”, dijo Google. “Todavía está en sus primera etapa, pero los satélites atmosféricos podrían ayudar a llevar acceso de internet a millones de personas, y ayudar a resolver otros problemas, incluido el socorro en desastres y daño ambiental como deforestación”. El equipo Titan operará separadamente de Google, pero colaborará con divisiones incluidas Google Maps y Project Loon, que trabaja en ofrecer servicio de internet desde globos de gran altitud. Los términos del contrato no fueron revelados. Titan promociona una variedad de aplicaciones para sus drones, incluidos proporcionar datos, monitoreo de cultivos, y ayuda de búsqueda y rescate. Los vehículos pueden permanecer en el aire hasta durante cinco años sin tener que aterrizar o volver a cargar combustible, lo que los hace una posibilidad intrigante para emitir servicio de internet. Titan mostró sus drones en vuelos de prueba, aunque todavía no están comercialmente disponibles. La compra marca la reserva más reciente en la guerra fría tecnológica entre Google y Facebook. Facebook también analizó comprar Titan en algún punto, según varios reportes. La empresa contrató recientemente a varios miembros clave del personal del fabricante británico de drones, Ascenta, para unirse a su “Laboratorio de Conectividad”, que experimenta con ofrecer internet por medio de tecnología experimental, incluidos drones, satélites y láseres. Facebook y Google han hecho varias apuestas recientes en las tecnologías emergentes, apuntando a permanecer ágiles una vez que sus negocios actuales se rompan. Facebook impactó a principios de este año con su compra de 19,000 millones de dólares del servicio de mensajería móvil WhatsApp, y compró a la empresa de realidad virtual Oculus VR el mes pasado por 2,000 millones de dólares. En cambio Google invirtió miles de millones de dólares en automóviles que se conducen solos, gadgets portátiles, robots militares y; más recientemente a través de su compra de Nest, dispositivos conectados para el hogar como detectores de humo y termostatos.  Ubuntu One Ubuntu One Canonical ha anunciado que los servicios de Ubuntu One (de almacenamiento en la nube) y Ubuntu One Music (la tienda de música de Ubuntu) cerrarán sus puertas. Desde Canonical han dicho que estos servicios no han dado los resultados esperados y que actualmente la competencia les saca ventaja y que no pueden competir contra el gran espacio en la nube que otras compañías ofrecen, ya que es algo que supone un gran coste. Actualmente quieren enfocarse en Ubuntu para móviles y la convergencia de los sistemas Ubuntu. Desde hoy no es posible comprar en la tienda de música. Y el día 31 de Julio se borrarán todos los archivos de Ubuntu One, así que si tenéis algo guardado en la nube de Ubuntu no olvidéis de descargarlo y guardarlo en otro servicio como Dropbox o similares. Según han comentado, liberarán el código usado en Ubuntu One para que se puedan crear otras soluciones dealmacenamiento en la nube a partir de lo que fuese Ubuntu One. En esta próxima versión de Ubuntu 14.04 ya no aparecerá Ubuntu One. Aunque si que aparece en la última beta, por lo que nos lleva a pensar que ha sido una decisión tomada a última hora. Una de las preguntas más frecuentes que recibimos de los usuarios, es la de ¿Cómo saber si nuestro ordenandor está infectado por algún tipo de virus informático(Malware) o no?, ¿cuáles serían las claves o síntomas más comunes a tener en cuenta?, sobre todo, ante cualquier comportamiento anormal que esté presente.

Para responder a esta pregunta, hemos elaborado un listado que queremos compartirles, con los diez principales y posibles síntomas visibles de infección. Aún cuando hoy en día la mayoría de las amenazas informáticas están preparadas para pasar desapercibidas, siguen dejando rastro en nuestro equipo como la lentitud o la falta de conexión a Internet. Los 10 posibles síntomas de infección de Malwares pueden ser: Mi ordenador me habla: aparecen todo tipo de pop-ups y mensajes en el escritorio. Aquí podría tratarse de un software espía o un falso antivirus o Rogueware. El PC va tremendamente lento. Aunque existen varios posibles motivos, se puede dar el caso de que un Troyano esté realizando tareas que consumen recursos. No arrancan las aplicaciones. Es un indicio de infección, aunque puede tratarse de otro fallo. No puedo conectarme a Internet o me conecto, pero navego muy lento. El Malware podría estar haciendo llamadas, robando así ancho de banda. Cuando se conecta a Internet, se abren muchas ventanas o el navegador muestra páginas no solicitadas. Este es un signo inequívoco de infección, ya que algunas amenazas están destinadas a redirigir tráfico a ciertos sitios. ¿Dónde han ido mis archivos? Existen tipos de Malware diseñados para borrar información, cifrarla o cambiarla de sitio. Mi antivirus ha desaparecido, mi Firewall está desactivado. Algunas amenazas se diseñan para deshabilitar el sistema de seguridad instalado. Mi ordenador me habla en un idioma raro. Puede que el PC esté infectado si se cambian los idiomas de las aplicaciones o la pantalla se vuelve del revés. Me faltan librerías y otros archivos para ejecutar aplicaciones. Esto también puede ser un indicio. Mi PC se ha vuelto loco. Si el equipo realiza acciones por sí solo, como conectarse a Internet o enviar mails, tal vez la causa sea una amenaza. Aunque creamos que tenemos nuestro PC bien seguro con determinados programas de protección, si tenemos alguno de estos síntomas es muy probable que algún Malware se haya saltado esas barreras, por lo que se recomienda pedir segundas opiniones como la de realziar un “Escaneo de Virus Online” o mediante la instalación de aplicaciones de seguridad alternativas a las que ya tenemos. Entre las gratuitas y compatibles 100% con cualquier otro Antivirus o Suite de Seguridad que podamos tener destacamos: Malwarebytes’ Antimalware, y Panda Cloud Antivirus.  Los niños y el WhatsApp – Cada vez mas las nuevas generaciones tienen que ver mas con el mundo digital, navegando por Internet, chateando, consultado las redes sociales y adquiriendo teléfonos móviles que les permitan realizar todas estas actividades. Hay una pregunta que inquieta a los padres, y es a que edad a que horas sus hijos deben iniciar a interactuar con las nuevas tecnologías. Entre las tecnologías de que hablamos se encuentra WhatsApp, el servicio de ensajería más popular del momento. Los niños y el WhatsApp opinión de los expertosLos niños y el WhatsApp – Expertos en la materia aseguran que no existe una edad específica, sin embargo, el rango ’normal’ oscila entre los 7 u 8 años de edad. Esto no supone un problema siempre y cuando estén acompañados y bajo la supervisión de sus padres. El verdadero problema reside entre los 13 o 14 años, cuando los hijos envían y reciben mensajes de texto sin la supervisión de sus padres. Además, es difícil que los jóvenes dejen de utilizar este tipo de aplicaciones que les permiten comunicarse de forma rápida y eficiente sin ningún costo adicional. Los niños y el WhatsApp el papel de los padresLos padres juegan un papel fundamental en el buen uso que sus hijos le den a este sistema de mensajería, pues si bien éstos manejan la tecnología a la perfección, siguen siendo niños y pueden no detectar los peligros presentes en ella. Los niños y el WhatsApp - Los niños están más expuestos a compartir información personal por este medio, lo que puede ponerlos a ellos y a sus familias en riesgo. Además, la velocidad con la que se comparten los datos hace que no piensen bien sus acciones antes de realizarlas, por ejemplo, enviar imágenes comprometedoras o algo de lo que después se puedan arrepentir. Los niños y el WhatsApp - El uso de mensajería instantánea se ha convertido en un medio muy utilizado por los usuarios y con mayor razón los padres deben cerciorarse que sus hijos aprendan cómo utilizarlo adecuadamente. ¿Se pueden tener dos antivirus a la vez? Esta es una de las tantas preguntas recurrentes que nos hacemos, Si bien ya hemos aclarado anteriormente, nunca esta demás el volver a comentar que tener dos o mas antivirus activos a la vez no es mejor, de hecho es una mala idea, que aparte de causar una falsa sensación de seguridad, puede ocasionarnos diferentes problemas en el sistema. En este caso los amigos de Kaspersky Lab nos explican de manera muy sencilla, el por qué no es buena idea eso de tener activos simultáneamente dos soluciones antivirus.

Los antivirus rastrean el sistema en busca de otras aplicaciones que estén monitorizando o enviando información. Por este motivo, un antivirus que esté trabajando (enviando y monitorizando) se convertirá en un software malicioso a los ojos del otro programa antivirus instalado en el equipo, el cual intentará bloquearlo y eliminarlo.

Cuando un antivirus se encuentra un malware, lo elimina y lo deja en cuarentena. Si otro programa antivirus encuentra dicho archivo, querrá hacer lo mismo con él (al fin y al cabo ése es su trabajo); enviando informes y notificaciones repetidamente sobre un virus que ya ha sido eliminado. Si no te gusta recibir, constantemente, mensajes de este tipo; entonces, tendrás un problema.

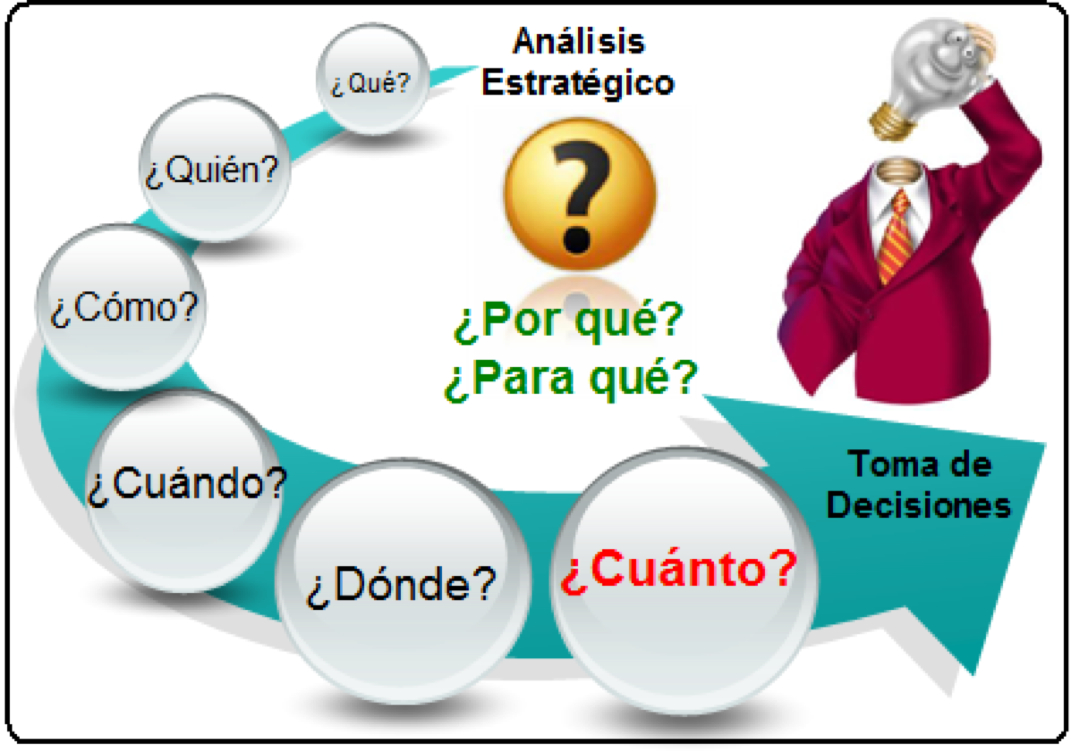

Un programa antivirus necesita mucha memoria para analizar el sistema y realizar el resto de operaciones. Si tenemos dos programas AV trabajando al mismo tiempo, entonces, la eficacia del sistema se verá afectada y mermada. Cuando hablamos de proteger nuestro equipo, tener más de un antivirus instalado no es sinónimo de una mejor defensa. Te aconsejamos que recabes información y elijas un antivirus que haya demostrado en tests independientes su capacidad para luchar contra los últimos programas maliciosos; protegiéndote de cualquier tipo de amenaza. Y en caso de querer contar con una segunda opinión del estado virusioso de un equipo, podemos utilizar tanto Antivirus Online, u otros productos AVs específicamente diseñados para esa tarea como ser el propio “Kaspersky Security Scan” con quienes se pueden escanear nuestro sistema sin que se generen conflictos como los comentados anteriormente. Fuente Original: http://www.infospyware.com/ No decidir es una decisión.Tomar decisiones es algo que hacemos cada día y no debería ser algo difícil. Sin embargo, cuando se trata de nuestros sueños parece que cada decisión a tomar entrañe un riesgo. Un peligro.

La vida no siempre te da garantías. Donde estás hoy es el resultado de decisiones que tomaste en el pasado y también de alguna decisión que no tomaste. Donde te encuentres mañana dependerá de lo que decidas hoy. La indecisión tiene un alto coste para nuestra autoestima.

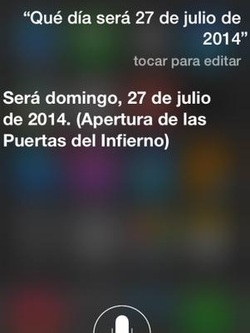

El día de ayer, la asistente de Apple mejor conocida como Siri, llamó la atención en redes sociales por "predecir" la "Apertura de las puertas del infierno" cada vez que los usuarios le preguntaban ¿Qué día era 27 de julio del 2014? Sin embargo, esta situación tiene una explicación religiosa, pues según la tradición musulmana, en esa fecha termina el Ramadán. El Ramadán, es un mes sagrado para los musulmanes pues durante esta época se dedican al ayuno diario, no está permitido, comer, beber o tener relaciones sexuales durante el día. Según la creencia, el último día de la celebración es cuando comienza abrirse nuevamente "Las puertas del infierno" y a cerrarse las del paraíso, por eso el nombre. Esta celebración cambia según el calendario lunar, por eso cambia cada año, por eso cuando se le formula la pregunta a Siri con el día 7 de agosto del 2013 (fecha en la que terminó el Ramadán este año) responde de la misma manera "Apertura de las puertas del Infierno Esto generó que rápidamente los usuarios de redes sociales convirtieran en Trending Topic el hashtag #Siri, así como que muchos otros le hiciera la misma pregunta a sus iPhone, iPod Touch o iPads. Cabe señalar que la fecha del 27 de julio del 2014 coincide con el inicio del Mes de las Animas Chino y el Festival Chino de los Fantasmas, mismo que termina el 24 de agosto, que podría ser otra interpretación de la respuesta que da Siri. Curiosamente, el 28 de julio del 2014 se cumplen 100 años el inicio de la Primera Guerra Mundial.  Los niños y el WhatsApp – Cada vez mas las nuevas generaciones tienen que ver mas con el mundo digital, navegando por Internet, chateando, consultado las redes sociales y adquiriendo teléfonos móviles que les permitan realizar todas estas actividades. Hay una pregunta que inquieta a los padres, y es a que edad a que horas sus hijos deben iniciar a interactuar con las nuevas tecnologías. Entre las tecnologías de que hablamos se encuentra WhatsApp, el servicio de mensajería más popular del momento. Los niños y el WhatsApp opinión de los expertosLos niños y el WhatsApp – Expertos en la materia aseguran que no existe una edad específica, sin embargo, el rango ’normal’ oscila entre los 7 u 8 años de edad. Esto no supone un problema siempre y cuando estén acompañados y bajo la supervisión de sus padres. El verdadero problema reside entre los 13 o 14 años, cuando los hijos envían y reciben mensajes de texto sin la supervisión de sus padres. Además, es difícil que los jóvenes dejen de utilizar este tipo de aplicaciones que les permiten comunicarse de forma rápida y eficiente sin ningún costo adicional. Los niños y el WhatsApp el papel de los padresLos padres juegan un papel fundamental en el buen uso que sus hijos le den a este sistema de mensajería, pues si bien éstos manejan la tecnología a la perfección, siguen siendo niños y pueden no detectar los peligros presentes en ella. Los niños y el WhatsApp - Los niños están más expuestos a compartir información personal por este medio, lo que puede ponerlos a ellos y a sus familias en riesgo. Además, la velocidad con la que se comparten los datos hace que no piensen bien sus acciones antes de realizarlas, por ejemplo, enviar imágenes comprometedoras o algo de lo que después se puedan arrepentir. Los niños y el WhatsApp - El uso de mensajería instantánea se ha convertido en un medio muy utilizado por los usuarios y con mayor razón los padres deben cerciorarse que sus hijos aprendan cómo utilizarlo adecuadamente.  El Super Equipo Creactivetech Le damos la bienvenida a "CreactivOS" nuestro nuevo Sistema Operativo basado en Windows XP. Partiendo de uno de los sistemas más estables y famosos de la historia, siendo Windows XP el sistema operativo que cambio la relación entre usuario y computadora. Ahora, lo hemos renovado, hemos incluido un set de colores, fondos de pantalla, herramientas integradas para la conexión inmediata a redes sociales. Hemos habilitado módulos de protocolos TCP/IP para una conexión estable y segura en el entorno de red local. Lo hemos modificado y optimizado para aumentar aún más el rendimiento y mejorar la productividad. Cambiamos las preferencias de las actualizaciones, haciendo que no sea necesario instar actualizaciones ya que las más importantes vienen preinstaladas junto al ultimo "Service Pack 3". Mejoramos la pantalla de bienvenida para volverla más amigable. Mejoramos los paquetes de controladores, las ultimas actualizaciones de codecs multimedia, java, flash player, vídeo y audio. Aplicaciones preinstaladas como los mejores exploradores de Internet, un gestor de imágenes que nos permitirá tener nuestras fotos en completo orden en un solo lugar. Estas y muchas nuevas mejoras las encontraran en nuestro sistema operativo, al que nombramos... Desarrollado por Cesar Hurtado, Hugo López, Alberto De Villa.

Los ordenadores personales que estén equipados con Windows XP y Office 2003 dejarán de recibir soporte y actualizaciones del sistema de Microsoft en abril de 2014, anunció la compañía tecnológica estadounidense en un comunicado. Este sistema operativo, que fue lanzado en 2001, dejó de ser el más el vendido el año pasado, cuando empezó a ser superado por Windows 7, según Microsoft. La tecnológica aseguró que XP ha quedado obsoleto para acceder a las ventajas que ofrece la tecnología de última generación. Las actualizaciones del sistema operativo aumentan la protección de datos e información contenidos en los dispositivos informáticos, por lo que los equipos con Windows XP que dejen de recibir soporte se verán expuestos a nuevas vulnerabilidades, advirtió Microsoft. Mantener un sistema antiguo es más caro, afirmó la empresa, ya que los costes de mantenimiento y actualización pasados cuatro años aumentan un 25%. . DDoS (de las siglas en inglés Denial of Service) "Ataque de denegación de servicios")  De acuerdo con información de la BBC, el conflicto entre una compañía de hosting y una organización que lucha por proteger la red de spam, han hecho que se presente el ataque DDoSmás grande conocido hasta ahora que alentó a la red mundial. Spamhaus es una compañía sin fines de lucro localizada en Ginebra y Londres, la cual crea un filtro a compañías proveedoras de correos electrónicos de spam y contenido no deseado. Por otro lado, Cyberbunkeres una compañía de hosting en Alemania que aloja en sus servidores cualquier tipo de contenido siempre y cuando no sea de pornografía infantil y asuntos relacionados a terrorismo. Steve Linford, CEO de Spamhaus comentó que este ha sido un ataque sin precedentes, pero sus ingenieros han estado trabajando como locos para poder mantener los servidores en pie después de las olas de DDoS que están recibiendo. Steven también informó que este ataque ya está siendo investigado por 5 organizaciones de seguridad cibernética en todo el mundo, aunque no dio detalles de los países por la misma seguridad de estos. Para dimensionar los ataques de los que Spamhaus están siendo víctimas, Steve comenta que alcanzan un máximo de 300 gb/s; un ataque ‘normal’ hasta ahora conocido a un banco mundial fue de 50 gb/s. Durante el 2012, Spamhaus fue víctimas de otro ataque – el más grande que habían visto hasta ese entonces – el cual fue de 100 gb/s. Empresas como Google están ayudando con tecnología a Spamhaus para lograr mantener el ataque y los servidores en funcionalidad. La compañía cuenta con 80 servidores a lo largo y ancho del mundo... El problema ya ha afectado a servicios populares como Netflix, indica BBC, y expertos también han informado que los ataques podrían escalar aún más, afectando también el funcionamiento de sistemas enteros de correo electrónico y a los principales bancos mundiales; Steve Linford informó que un ataque de este tipo podría tirar la red entera de un país. Inicialmente, Spamhaus pidió ayuda a Cloudflare, que explicó algunos detalles del ataque en un post sobre cómo se comenzó a lidiar con el ataque para remediar el impacto inicial. Como consecuencia, la empresa también comenzó a ser atacada. Esta vulnerabilidad de los servidores DNS lleva mucho tiempo de existencia, pero hasta ahora no había sido explotada tan masivamente. Así, si bien el ataque comenzó hace más de una semana y la organización logró superar el shock inicial para continuar funcionando, el DDoS sigue adelante y no está claro cuándo irá a detenerse. De todos modos, se pone en relevancia una vulnerabilidad que necesita ser reparada para evitar que se repita. Fuentes: NYTimes, CloudFlare, RevDev y BBC. |

Canal RSS

Canal RSS